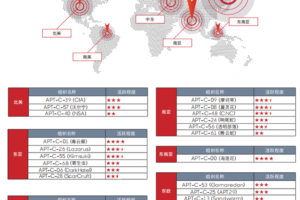

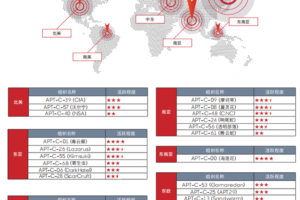

360发布《2023年全球高级持续性威胁研究报告》:芯片、5G、供应链等领域安全威胁加剧

在过去的2023年中,面对日益复杂的政治格局和国际关系,全球所面临来自网络空间的威胁变得更加严峻,数字安全建设…

每日安全资讯(2022.06.24)

#每日安全资讯 46个 01 APT28组织利用Follina漏洞部署信息窃取器 APT28又名S…

每日安全资讯(2022.06.23)

#每日安全资讯 46个 01 攻击者通过电子邮件劫持在韩国传播恶意软件 安全分析团队最近发现了 Bumbleb…

在过去的2023年中,面对日益复杂的政治格局和国际关系,全球所面临来自网络空间的威胁变得更加严峻,数字安全建设…

#每日安全资讯 46个 01 APT28组织利用Follina漏洞部署信息窃取器 APT28又名S…

#每日安全资讯 46个 01 攻击者通过电子邮件劫持在韩国传播恶意软件 安全分析团队最近发现了 Bumbleb…